Santiago (lit. "São Tiago", em português) é a capital e a maior cidade do Chile. Está localizada na Região Metropolitana de Santiago, no vale central chileno, ao lado da Cordilheira dos Andes. É o maior e mais importante centro urbano, financeiro, cultural e administrativo do país.

Santiago foi fundada pelo conquistador espanhol Pedro de Valdivia, no dia 12 de fevereiro de 1541, com o nome de "Santiago de Nueva Extremadura" (em honra ao Apóstolo Santiago, santo patrono da Espanha). A cerimônia de fundação ocorreu no "Cerro Huelén" (renomeado por Valdívia como Cerro Santa Lúcia). Assim, Pedro de Valdivia iniciou a conquista do Chile. Foi escolhida essa região por seu clima moderado e por estar ao lado do rio Mapocho. Por conselho do cacique picunche Millacura, a cidade foi fundada entre os dois braços desse rio.

A cidade foi destruída no dia 11 de setembro de 1541 pelas forças dos nativos da região, chefiados por Michimalonco, que promoveu a Guerra do Arauco.

Os primeiros edifícios da cidade foram construídos com o apoio dos nativos picunches. Um pequeno riacho-afluente sul do rio Mapocho foi drenado e transposto, convertendo-se em uma passagem pública, conhecida como Alameda (hoje, a Avenida Libertador Bernardo O'Higgins).

O clima de Santiago corresponde ao clima temperado, com chuvas no inverno e estação seca prolongada, mais conhecido como clima mediterrânico continentalizado.

A principal característica climática de Santiago é a concentração de cerca de 80% das precipitações durante os meses principalmente de inverno (maio a setembro), variando entre 50 e 80 mm. por mês. Essa quantidade contrasta os índices dos meses correspondentes à estação seca, produzida por um domínio anticiclônico (que é interrompido por cerca de sete ou oito meses) principalmente durante os meses de verão, entre dezembro e março. No verão, a precipitação não supera os 4 mm. Essas precipitações são compostas geralmente por chuva, mesmo que ainda ocorra neve e queda de granizo principalmente nos setores da pré-cordilheira, que estão a aproximadamente 1500 metros de altitude.

Em alguns casos, a neve afeta a cidade, mas apenas a zona leste (setores orientais), sendo muito rara a ocorrência de neve nas outras partes da conurbação. Como Santiago está localizada em uma área semi-árida, há pouca precipitação na região: com a entrada de maior quantidade de massas de ar polares, o maior índice pluviométrico é registrado no inverno. O clima é mais seco no verão, com poucas chuvas registradas, devido à dificuldade de entrada de umidade na área graças ao relevo ao redor da cidade.

Em relação às temperaturas, variam ao longo do ano, passando de uma média de 20 °C durante o mês de janeiro, até uma média de 8 °C nos meses de junho e julho. No verão, Santiago apresenta grandes variações de temperatura, atingindo com facilidade 30 °C ou mais à tarde, e chegando a 12 °C na madrugada. As noites são agradáveis. A maior temperatura já registrada na cidade foi de 37 °C. Já nos meses de outono e inverno, a temperatura cai radicalmente, situando-se entre os 9 °C de dia e baixando para 0 °C ou menos à noite, especialmente na madrugada. A menor temperatura já registrada na cidade foi de -6,8 °C, em 1976. A temperatura média anual da cidade é de 13,7 °C, sendo a quarta capital mais fria da América do Sul.

- Em Junho de 2011 na cidade na companhia de minha mãe e podemos visitar alguns pontos turísticos da cidade e o melhor de tudo, pude conhecer a neve!

Chegamos na cidade no final da noite e pegamos um táxi no aeroporto (Aeroporto Internacional Comodoro Arturo Merino Benítez), lá pagamos 30 dólares pelo táxi para ir para qualquer lugar da cidade.

Ficamos no Albergue Andes Hostel em um quarto privado que custou 60 reais a diária.

Em Santiago podemos conhecer todo o centro (Plaza de Armas, Parque Santa Lucía, Lojas, Restaurantes, Zoo Lógico, Patio Belas Artes, Mercado Municipal, etc).

O Albergue é muito bem localizado, na rua Monjitas 506, na frente do metrô Belas Artes e próximo de tudo praticamente.

A cidade de Santiago te dá uma sensação de segurança inacreditável para quem mora em São Paulo ou qualquer outro local do Brasil.

Também podemos conhecer a estação de esqui El Colorado onde tivemos o primeiro contato com a neve, e claro, eu demonstrei minhas inúmeras habilidades com o snowboard como pode ser visto aqui Renato en El Colorado.

Voamos de Pluna, o avião parece mais um ônibus com asas mas pelo preço vale a pena rs.

Segue algumas fotos:

sexta-feira, 20 de janeiro de 2012

sexta-feira, 13 de janeiro de 2012

Cobit 4.1

O Cobit é uma metodologia mantida pela ISACA e esta na sua versão 4.1.

Para muitas organizações a informação e a tecnologia que a suporta representam o seu bem mais valioso, mas muitas vezes é o menos compreendido. Organizações bem-sucedidas reconhecem os benefícios da tecnologia da informação e a utiliza para direcionar os valores das partes interessadas no negócio. Essas organizações também entendem e gerenciam os riscos associados, tais como as crescentes demandas regulatórias e a dependência crítica de muitos processos de negócios da TI.

A necessidade da avaliação do valor de TI, o gerenciamento dos riscos relacionados à TI e as crescentes necessidades de controle sobre as informações são agora entendidos como elementos-chave da governança corporativa. Valor, risco e controle constituem a essência da governança de TI.

A governança de TI é de responsabilidade dos executivos e da alta direção, consistindo em aspectos de liderança, estrutura organizacional e processos que garantam que a área de TI da organização suporte e aprimore os objetivos e as estratégias da organização.

Além disso, a governança de TI integra e institucionaliza boas práticas para garantir que a área de TI da organização suporte os objetivos de negócios. A governança de TI habilita a organização a obter todas as vantagens de sua informação, maximizando os benefícios, capitalizando as oportunidades e ganhando em poder competitivo. Esses resultados requerem um modelo para controle de TI que se adeque e dê suporte ao COSO (“Committe of Sponsoring Organisations of the Treadway Commission’s Internal Control – Integrated Framework”), um modelo para controles internos amplamente aceito para governança e gerenciamento de riscos empresariais, e outros modelos similares.

As organizações devem satisfazer os requisitos de qualidade, guarda e segurança de suas informações, bem como de todos seus bens. Os executivos devem também otimizar o uso dos recursos de TI disponíveis, incluindo os aplicativos, informações, infra-estrutura e pessoas. Para cumprir essas responsabilidades bem como atingir seus objetivos, os executivos devem entender o estágio atual de sua arquitetura de TI e decidir que governança e controles ela deve prover.

O Control Objectives for Information and related Technology (CobiT®) fornece boas práticas através de um modelo de domínios e processos e apresenta atividades em uma estrutura lógica e gerenciável. As boas práticas do CobiT representam o consenso de especialistas. Elas são fortemente focadas mais nos controles e menos na execução. Essas práticas irão ajudar a otimizar os investimentos em TI, assegurar a entrega dos serviços e prover métricas para julgar quando as coisas saem erradas.

Para a área de TI ter sucesso em entregar os serviços requeridos pelo negócio, os executivos devem implementar um sistema interno de controles ou uma metodologia. O modelo de controle do CobiT contribui para essas necessidades ao:

· Fazer uma ligação com os requisitos de negócios.

· Organizar as atividades de TI em um modelo de processos geralmente aceito.

· Identificar os mais importantes recursos de TI a serem utilizados.

· Definir os objetivos de controle gerenciais a serem considerados.

A orientação aos negócios do CobiT consiste em objetivos de negócios ligados a objetivos de TI, provendo métricas e modelos de maturidade para medir a sua eficácia e identificando as responsabilidades relacionadas dos donos dos processos de negócios e de TI.

O foco em processos do CobiT é ilustrado por um modelo de processos de TI subdivididos em quatro domínios e 34 processos em linha com as áreas responsáveis por planejar, construir, executar e monitorar, provendo assim uma visão total da área de TI.

Conceitos de arquitetura corporativa ajudam a identificar os recursos essenciais para o sucesso dos processos, ou seja, aplicativos, informações, infraestrutura e pessoas.

Em resumo, para prover as informações de que a empresa necessita para atingir seus objetivos, os recursos de TI precisam ser gerenciados por uma série de processos naturalmente agrupados.

O CobiT é focado no que é necessário para atingir um adequado controle e gerenciamento de TI e está posicionado em elevado nível. O CobiT foi alinhado e harmonizado com outros padrões e boas práticas de TI mais detalhados. O CobiT atua como um integrador desses diferentes materiais de orientação, resumindo

os principais objetivos sob uma metodologia que também está relacionada aos requisitos de governança e de negócios.

O COSO (e outras metodologias similares) é geralmente aceito como uma metodologia de controle interno para corporações. O CobiT é um modelo de controles internos geralmente aceitos para a área de TI.

Os produtos do CobiT foram organizados em 3 níveis criados para dar suporte a:

· Executivos e Alta Direção

· Gerentes de TI e de negócios

· Profissionais de avaliação (assurance), controles e segurança

De forma resumida, os produtos CobiT incluem:

· Board Briefing on IT Governance, 2nd Edition – Publicação que auxilia os executivos a entender por que a governança de TI é importante, quais são suas principais questões e o papel deles em gerenciá-la.

· Diretrizes de gerenciamento / modelos de maturidade – auxiliam na designação de responsabilidades, avaliação de desempenho e benchmark, e trata da solução de deficiências de capacidade.

· Métodos: organiza os objetivos da governança de TI por domínios e processos de TI e os relaciona com os requisitos de negócios.

· Objetivos de controle – proporcionam um completo conjunto de requisitos de alto nível a serem considerados pelos executivos para o controle efetivo de cada processo de TI

· IT Governance Implementation Guide: Using CobiT® and Val IT TM, 2nd Edition – provê um mapa geral para implementar a governança de TI usando os recursos do CobiT e o Val IT

· CobiT® Control Practices: Guidance to Achieve Control Objectives for Successful IT Governance, 2nd Edition – explica porque os controles merecem ser implementados e como implementá-los

· IT Assurance Guide: Using CobiT® – traz orientações sobre como o CobiT pode ser usado para suportar as variadas atividades de avaliação junto com sugestões de passos de testes para todos os processos e objetivos de controle de TI.

construção, processamento e monitoramento. No modelo CobiT esses domínios são denominados:

· Planejar e Organizar (PO) - Provê direção para entrega de soluções (AI) e entrega de serviços (DS)

· Adquirir e Implementar (AI) - Provê as soluções e as transfere para tornarem-se serviços

· Entregar e Suportar (DS) - Recebe as soluções e as torna passíveis de uso pelos usuários finais

· Monitorar e Avaliar (ME) - Monitora todos os processos para garantir que a direção definida seja seguida.

PLANEJAR E ORGANIZAR (PO)

Este domínio cobre a estratégia e as táticas, preocupando-se com a identificação da maneira em que TI pode melhor contribuir para atingir os objetivos de negócios. O sucesso da visão estratégica precisa ser planejado, comunicado e gerenciado por diferentes perspectivas.

Uma apropriada organização bem como uma adequada infraestrutura tecnológica devem ser colocadas em funcionamento.

Este domínio tipicamente ajuda a responder as seguintes questões gerenciais:

· As estratégias de TI e de negócios estão alinhadas?

· A empresa está obtendo um ótimo uso dos seus recursos?

· Todos na organização entendem os objetivos de TI?

· Os riscos de TI são entendidos e estão sendo gerenciados?

· A qualidade dos sistemas de TI é adequada às necessidades de negócios?

ADQUIRIR E IMPLEMENTAR (AI)

Para executar a estratégia de TI, as soluções de TI precisam ser identificadas, desenvolvidas ou adquiridas, implementas e integradas ao processo de negócios. Além disso, alterações e manutenções nos sistemas existentes são cobertas por esse domínio para assegurar que as soluções continuem a atender aos objetivos de negócios. Este domínio tipicamente trata das seguintes questões de gerenciamento:

· Os novos projetos fornecerão soluções que atendam às necessidades de negócios?

· Os novos projetos serão entregues no tempo e orçamento previstos?

· Os novos sistemas ocorreram apropriadamente quando implementado?

· As alterações ocorrerão sem afetar as operações de negócios atuais?

ENTREGAR E SUPORTAR (DS)

Este domínio trata da entrega dos serviços solicitados, o que inclui entrega de serviço, gerenciamento da segurança e continuidade, serviços de suporte para os usuários e o gerenciamento de dados e recursos operacionais. Trata geralmente das seguintes questões de gerenciamento:

· Os serviços de TI estão sendo entregues de acordo com as prioridades de negócios?

· Os custos de TI estão otimizados?

· A força de trabalho está habilitada para utilizar os sistemas de TI de maneira produtiva e segura?

· Os aspectos de confidencialidade, integridade e disponibilidade estão sendo contemplados para garantir a segurança da informação?

MONITORAR E AVALIAR (ME)

Todos os processos de TI precisam ser regularmente avaliados com o passar do tempo para assegurar a qualidade e a aderência aos requisitos de controle. Este domínio aborda o gerenciamento de performance, o monitoramento do controle interno, a aderência regulatória e a governança. Trata geralmente das seguintes questões de gerenciamento:

· A performance de TI é mensurada para detectar problemas antes que seja muito tarde?

· O gerenciamento assegura que os controles internos sejam efetivos e eficientes?

· O desempenho da TI pode ser associado aos objetivos de negócio?

· Existem controles adequados para garantir confidencialidade, integridade e disponibilidade das informações?

Dentro desses quatro domínios o CobiT identificou 34 processos de TI geralmente utilizados. Embora a maioria das organizações tenha definido as responsabilidades de TI de planejar, construir, processar e monitorar, e muitas delas tenham os mesmos processos-chave, poucas terão a mesma estrutura de processos ou aplicarão todos os 34 processos do CobiT. O CobiT fornece uma completa lista de processos que podem ser utilizados para verificar a totalidade das atividade e responsabilidades. No entanto, nem todos precisam ser aplicados e podem ser combinados conforme as necessidades de cada empresa.

Para cada um desses 34 processos, uma ligação foi feita com os objetivos de negócios e de TI suportados. Também são fornecidas informações sobre como os objetivos podem ser medidos, quais são as atividades-chave, as principais entregas e quem é responsável por elas.

PC1 Metas e Objetivos do Processo

Define e comunica as metas e objetivos específicos, mensuráveis, acionáveis, realísticos, orientados a resultados e no tempo apropriado (SMARRT) para a efetiva execução de cada processo de TI. Assegura que eles estão ligados aos objetivos de negócios e que são suportados por métricas apropriadas.

PC2 Propriedade dos Processos

Designa um proprietário para cada processo de TI e claramente define os papéis e responsabilidades de cada proprietário de processo.

Inclui por exemplo, a responsabilidade pela elaboração do processo, interação com outros processos, responsabilidade pelos resultados finais, medidas da performance do processo e a identificação de oportunidades de melhorias.

PC3 Repetibilidade dos Processos

Elabora e estabelece cada processo-chave de TI de maneira que possa ser repetido e produzir de maneira consistente os resultados esperados. Fornece uma sequência lógica mas flexível das atividades que levarão ao resultado desejado, sendo ágil o suficiente para lidar com exceções e emergências. Usa processos consistentes, quando possível, e processos personalizados apenas quando inevitável.

PC4 Papéis e Responsabilidades

Define as atividades-chaves e as entregas do processo. Designa e comunica papéis e responsabilidades para uma efetiva e eficiente execução das atividades-chaves e sua documentação bem como a responsabilização pelo processo e suas entregas.

PC5 Políticas Planos e Procedimentos

Define e comunica como todas as políticas, planos e procedimentos que direcionam os processos de TI são documentados, revisados, mantidos, aprovados, armazenados, comunicados e utilizados para treinamento. Designa responsabilidades para cada uma dessas atividades e em momentos apropriados verifica se elas são executadas corretamente. Assegura que as políticas, planos e procedimentos sejam acessíveis, corretos, entendidos e atualizados.

PC6 Melhoria do Processo de Performance

Identifica um conjunto de métricas que fornecem direcionamento para os resultados e performance dos processos. Estabelece metas que refletem nos objetivos dos processos e indicadores de performance que permitem atingir os objetivos dos processos.

Definem como os dados são obtidos. Compara as medições reais com as metas e toma medidas quanto aos desvios quando necessário.

Alinha métricas, metas e métodos com o enfoque de monitoramento de performance geral de TI.

Controles efetivos reduzem riscos, aumentam a probabilidade da entrega de valor e aprimoram a eficiência, pois existirão poucos erros e o enfoque de gerenciamento será mais consistente.

Além disso, o CobiT traz exemplos de cada processo que são ilustrativos, mas não definidores ou completos, de:

Entradas e saídas em geral

· Atividades e orientações sobre papéis e responsabilidades em uma tabela que indica quem é responsável, responsabilizado, consultado e informado (RACI).

· Principais objetivos da atividade (o que de mais importante deve ser feito).

· Métricas

Além de avaliar quais controles são necessários, os proprietários dos processos devem entender quais entradas eles precisam receber de outros e o que os outros precisam de seu processo. O CobiT fornece exemplos de entradas e saídas básicos que servem para qualquer processo, incluindo requisitos externos de TI. Existem alguns tipos de saída que servem de entrada para todos os outros processos, os quais são marcados como “ALL” nas tabelas de saídas e, portanto, não são mencionados como entradas para todos os processos. Geralmente incluem os padrões de qualidade e requisitos de métricas, a estrutura do processo

de TI, os papéis e responsabilidades documentados, a estrutura de controle de TI da organização, as políticas de TI e as funções e responsabilidades dos funcionários.

O entendimento dos papéis e responsabilidades de cada processo é essencial para uma efetiva governança. O CobiT provê a tabela RACI para cada processo. O termo Responsabilizado significa que “a responsabilidade é deste indivíduo” – esta é a pessoa que dá orientações e autoriza uma atividade. A responsabilidade é atribuída à pessoa que faz com que a tarefa seja executada.

Os outros dois papéis (consultado e informado) asseguram que todos que precisam serão envolvidos e suportam o processo.

CONTROLES GERAIS DE TI E CONTROLES DE APLICATIVOS

Os controles gerais são controles inseridos nos processos de TI e serviços. Como exemplo citamos:

· Desenvolvimento de sistemas

· Gerenciamento de mudanças

· Segurança

· Operação de computadores

Os controles inseridos nos aplicativos de processos de negócios são comumente chamados de controles de aplicativos. Exemplos:

· Totalidade

· Veracidade

· Validade

· Autorização

· Segregação de funções

O CobiT assume que o projeto e a implementação dos controles automatizados em aplicativos é de responsabilidade da área de TI, cobertos no domínio Aquisição e Implementação, com base nos requisitos de negócios definidos a partir dos critérios de informação do CobiT, como demonstrado na Figura 10. A responsabilidade pelo controle e o gerenciamento operacional dos controles de aplicativos não é da área de TI, mas do proprietário do processo de negócio.

Assim, a responsabilidade pelos controles de aplicativos é compartilhada entre as áreas de negócios e de TI, mas a natureza das responsabilidades muda, como segue:

· A área de negócios é responsável por:

· Definir os requisitos funcionais e de controles

· Utilizar os serviços automatizados

· A área de TI é responsável por:

· Automatizar e implementar os requisitos funcionais e de controles

· Estabelecer controles para manter a integridade dos controles de aplicativos

Portanto os processos de TI do CobiT cobrem os controles gerais de TI, mas somente os aspectos do desenvolvimento dos controles de aplicativos; a responsabilidade pela definição e o uso operacional é da área de negócio.

AC1 Preparação e Autorização de Dados Originais

Assegura que os documentos fonte sejam preparados por pessoal autorizado e qualificado seguindo os procedimentos estabelecidos, levando em consideração uma adequada segregação de funções relacionadas com a criação e aprovação desses documentos.

Erros e omissões podem ser minimizados através de bom desenho de formulário para entrada da informação, permitindo que erros e irregularidades detectados sejam reportados e corrigidos.

AC2 Entrada e Coleta de Dados Fontes

Estabelece que a entrada de dados seja executada de maneira apropriada por pessoal autorizado e qualificado. A correção e o reenvio de dados que foram erroneamente inseridos devem ser executados sem comprometer o nível de autorização da transação original.

Quando apropriado para a reconstrução, os documentos originais devem ser guardados por um período adequado.

AC3 Testes de Veracidade, Totalidade e Autenticidade

Assegura que as transações sejam exatas, completas e válidas. Valida os dados que foram inseridos e editados ou enviados de volta para correção o mais próximo possível do ponto onde foram originados.

AC4 Processamento Íntegro e Válido

Mantém a integridade e validade dos dados no ciclo de processamento. A detecção de transações errôneas não interrompe o processamento de transações válidas.

AC5 Revisão das Saídas, Reconciliação e Manuseio de Erros

Estabelece procedimentos e responsabilidades associadas para assegurar que as saídas sejam manuseadas de uma forma autorizada, entregues para os destinatários corretos e protegidas durante a transmissão. Garante que ocorre a verificação, detecção e correção da exatidão das saídas e que a informação provida pela saída é usada.

AC6 Autenticação e Integridade das Transações

Antes de transportar os dados das transações entre os aplicativos e as funções de negócios/operacionais (internas ou externas à organização), verifica endereçamento adequado, autenticidade da origem e integridade do conteúdo. Mantém a autenticidade e integridade durante a transmissão ou transporte.

Aceitabilidade Geral do CobiT

O CobiT é baseado na análise e na harmonização dos padrões e boas práticas de TI existentes, adequando-se aos princípios de governança geralmente aceitos. Ele está posicionado em alto nível, direcionado por requisitos de negócios, abrange todas as atividades de TI e concentra-se no que deveria ser obtido e não em como atingir uma efetiva governança, gerenciamento e controle.

Sendo assim, ele age como um integrador das práticas de governança de TI e influencia a Alta Direção, gerências de negócios e de TI, profissionais de governança, avaliação e segurança, profissionais de auditoria de TI e de controles. Ele é desenhado para ser complementar e utilizado com outros padrões e boas práticas.

A implementação de boas práticas deve ser consistente com a governança e o ambiente de controle da organização, apropriado para a organização e integrada a outros métodos e práticas utilizadas. Padrões e boas práticas não são uma panacéia. Sua efetividade depende d como foram implementados e mantidos atualizados. Eles são mais úteis quando aplicados como um conjunto de princípios e um ponto de partida para produzir procedimentos específicos. Para evitar que as práticas fiquem só no papel, a gerência e os funcionários devem entender o que fazer, como fazer e porque isso é importante.

Para atingir o alinhamento das boas práticas com os requisitos de negócios é recomendável que o CobiT seja utilizado num alto nível, provendo uma metodologia de controle geral com base em um modelo de processos de TI que deve servir genericamente para toda empresa. Práticas específicas e padrões cobrindo áreas específicas podem ser mapeados com a metodologia CobiT, provendo assim um material de orientação.

O CobiT influencia diferentes usuários:

· Alta Direção: Para obter valor dos investimentos de TI, balancear os riscos e controlar o investimento em um ambiente de TI às vezes imprevisível

· Executivos de negócios: Para assegurar que o gerenciamento e o controle dos serviços de TI oferecidos internamente e por terceiros estejam funcionando de modo adequado

· Executivos de TI: Para prover os serviços de TI de que o negócio precisa para suportar a estratégia de negócios de maneira controlada e gerenciada

· Auditores: Para substanciar suas opiniões e/ou prover recomendações sobre controles internos para os executivos

O CobiT foi desenvolvido e é mantido por um instituto de pesquisa independente e sem fins lucrativos, contando com a experiência de seus membros associados, especialistas e profissionais de controle e segurança. O seu conteúdo baseia-se em uma contínua pesquisa das boas práticas de TI e é atualizado continuamente, provendo um recurso objetivo e prático para todos os tipos de usuários.

O CobiT é orientado para os objetivos e escopo da governança de TI, assegurando que a metodologia de controle seja compreensiva, alinhada com os princípios de governança de organizações e, portanto, aceitável para Alta Direção, executivos, auditores e reguladores. Um mapa demonstrando como os objetivos de controles do CobiT são mapeados com as cinco áreas de foco da governança de TI e das atividades de controle do COSO é demonstrado no Apêndice II do Framework do Cobit 4.1.

Para muitas organizações a informação e a tecnologia que a suporta representam o seu bem mais valioso, mas muitas vezes é o menos compreendido. Organizações bem-sucedidas reconhecem os benefícios da tecnologia da informação e a utiliza para direcionar os valores das partes interessadas no negócio. Essas organizações também entendem e gerenciam os riscos associados, tais como as crescentes demandas regulatórias e a dependência crítica de muitos processos de negócios da TI.

A necessidade da avaliação do valor de TI, o gerenciamento dos riscos relacionados à TI e as crescentes necessidades de controle sobre as informações são agora entendidos como elementos-chave da governança corporativa. Valor, risco e controle constituem a essência da governança de TI.

A governança de TI é de responsabilidade dos executivos e da alta direção, consistindo em aspectos de liderança, estrutura organizacional e processos que garantam que a área de TI da organização suporte e aprimore os objetivos e as estratégias da organização.

Além disso, a governança de TI integra e institucionaliza boas práticas para garantir que a área de TI da organização suporte os objetivos de negócios. A governança de TI habilita a organização a obter todas as vantagens de sua informação, maximizando os benefícios, capitalizando as oportunidades e ganhando em poder competitivo. Esses resultados requerem um modelo para controle de TI que se adeque e dê suporte ao COSO (“Committe of Sponsoring Organisations of the Treadway Commission’s Internal Control – Integrated Framework”), um modelo para controles internos amplamente aceito para governança e gerenciamento de riscos empresariais, e outros modelos similares.

As organizações devem satisfazer os requisitos de qualidade, guarda e segurança de suas informações, bem como de todos seus bens. Os executivos devem também otimizar o uso dos recursos de TI disponíveis, incluindo os aplicativos, informações, infra-estrutura e pessoas. Para cumprir essas responsabilidades bem como atingir seus objetivos, os executivos devem entender o estágio atual de sua arquitetura de TI e decidir que governança e controles ela deve prover.

O Control Objectives for Information and related Technology (CobiT®) fornece boas práticas através de um modelo de domínios e processos e apresenta atividades em uma estrutura lógica e gerenciável. As boas práticas do CobiT representam o consenso de especialistas. Elas são fortemente focadas mais nos controles e menos na execução. Essas práticas irão ajudar a otimizar os investimentos em TI, assegurar a entrega dos serviços e prover métricas para julgar quando as coisas saem erradas.

Para a área de TI ter sucesso em entregar os serviços requeridos pelo negócio, os executivos devem implementar um sistema interno de controles ou uma metodologia. O modelo de controle do CobiT contribui para essas necessidades ao:

· Fazer uma ligação com os requisitos de negócios.

· Organizar as atividades de TI em um modelo de processos geralmente aceito.

· Identificar os mais importantes recursos de TI a serem utilizados.

· Definir os objetivos de controle gerenciais a serem considerados.

A orientação aos negócios do CobiT consiste em objetivos de negócios ligados a objetivos de TI, provendo métricas e modelos de maturidade para medir a sua eficácia e identificando as responsabilidades relacionadas dos donos dos processos de negócios e de TI.

O foco em processos do CobiT é ilustrado por um modelo de processos de TI subdivididos em quatro domínios e 34 processos em linha com as áreas responsáveis por planejar, construir, executar e monitorar, provendo assim uma visão total da área de TI.

Conceitos de arquitetura corporativa ajudam a identificar os recursos essenciais para o sucesso dos processos, ou seja, aplicativos, informações, infraestrutura e pessoas.

Em resumo, para prover as informações de que a empresa necessita para atingir seus objetivos, os recursos de TI precisam ser gerenciados por uma série de processos naturalmente agrupados.

O CobiT é focado no que é necessário para atingir um adequado controle e gerenciamento de TI e está posicionado em elevado nível. O CobiT foi alinhado e harmonizado com outros padrões e boas práticas de TI mais detalhados. O CobiT atua como um integrador desses diferentes materiais de orientação, resumindo

os principais objetivos sob uma metodologia que também está relacionada aos requisitos de governança e de negócios.

O COSO (e outras metodologias similares) é geralmente aceito como uma metodologia de controle interno para corporações. O CobiT é um modelo de controles internos geralmente aceitos para a área de TI.

Os produtos do CobiT foram organizados em 3 níveis criados para dar suporte a:

· Executivos e Alta Direção

· Gerentes de TI e de negócios

· Profissionais de avaliação (assurance), controles e segurança

De forma resumida, os produtos CobiT incluem:

· Board Briefing on IT Governance, 2nd Edition – Publicação que auxilia os executivos a entender por que a governança de TI é importante, quais são suas principais questões e o papel deles em gerenciá-la.

· Diretrizes de gerenciamento / modelos de maturidade – auxiliam na designação de responsabilidades, avaliação de desempenho e benchmark, e trata da solução de deficiências de capacidade.

· Métodos: organiza os objetivos da governança de TI por domínios e processos de TI e os relaciona com os requisitos de negócios.

· Objetivos de controle – proporcionam um completo conjunto de requisitos de alto nível a serem considerados pelos executivos para o controle efetivo de cada processo de TI

· IT Governance Implementation Guide: Using CobiT® and Val IT TM, 2nd Edition – provê um mapa geral para implementar a governança de TI usando os recursos do CobiT e o Val IT

· CobiT® Control Practices: Guidance to Achieve Control Objectives for Successful IT Governance, 2nd Edition – explica porque os controles merecem ser implementados e como implementá-los

· IT Assurance Guide: Using CobiT® – traz orientações sobre como o CobiT pode ser usado para suportar as variadas atividades de avaliação junto com sugestões de passos de testes para todos os processos e objetivos de controle de TI.

O CobiT é um modelo e uma ferramenta de suporte que permite aos gerentes suprir as deficiências com respeito aos requisitos de controle, questões técnicas e riscos de negócios, comunicando esse nível de controle às partes interessadas. O CobiT habilita o desenvolvimento de políticas claras e boas práticas para controles de TI em toda a empresa. O CobiT é atualizado continuamente e harmonizado com outros padrões e guias. Assim, o CobiT tornou-se o integrador de boas práticas de TI e a metodologia de governança

de TI que ajuda no entendimento e gerenciamento dos riscos e benefícios associados com TI.

A estrutura de processos do CobiT e o seu enfoque de alto nível orientado aos negócios fornece uma visão geral de TI e das decisões a serem tomadas sobre o assunto.

Os benefícios de implementar o CobiT como um modelo de governança de TI incluem:

· Um melhor alinhamento baseado no foco do negócio

· Uma visão clara para os executivos sobre o que TI faz

· Uma clara divisão das responsabilidades baseada na orientação para processos

· Aceitação geral por terceiros e órgãos reguladores

· Entendimento compreendido entre todas as partes interessadas, baseado em uma linguagem comum

· Cumprimento dos requisitos do COSO para controle do ambiente de TI.

Missão do CobiT:

Pesquisar, desenvolver, publicar e promover um modelo de controle para governança de TI atualizado e internacionalmente reconhecido para ser adotado por organizações e utilizado no dia-a-dia por gerentes de negócios, profissionais de TI e profissionais de avaliação.

Para que a governança de TI seja eficiente, é importante avaliar as atividades e riscos da TI que precisam ser gerenciados. Geralmente eles são ordenados por domínios de responsabilidade de planejamento,

construção, processamento e monitoramento. No modelo CobiT esses domínios são denominados:

· Planejar e Organizar (PO) - Provê direção para entrega de soluções (AI) e entrega de serviços (DS)

· Adquirir e Implementar (AI) - Provê as soluções e as transfere para tornarem-se serviços

· Entregar e Suportar (DS) - Recebe as soluções e as torna passíveis de uso pelos usuários finais

· Monitorar e Avaliar (ME) - Monitora todos os processos para garantir que a direção definida seja seguida.

PLANEJAR E ORGANIZAR (PO)

Este domínio cobre a estratégia e as táticas, preocupando-se com a identificação da maneira em que TI pode melhor contribuir para atingir os objetivos de negócios. O sucesso da visão estratégica precisa ser planejado, comunicado e gerenciado por diferentes perspectivas.

Uma apropriada organização bem como uma adequada infraestrutura tecnológica devem ser colocadas em funcionamento.

Este domínio tipicamente ajuda a responder as seguintes questões gerenciais:

· As estratégias de TI e de negócios estão alinhadas?

· A empresa está obtendo um ótimo uso dos seus recursos?

· Todos na organização entendem os objetivos de TI?

· Os riscos de TI são entendidos e estão sendo gerenciados?

· A qualidade dos sistemas de TI é adequada às necessidades de negócios?

ADQUIRIR E IMPLEMENTAR (AI)

Para executar a estratégia de TI, as soluções de TI precisam ser identificadas, desenvolvidas ou adquiridas, implementas e integradas ao processo de negócios. Além disso, alterações e manutenções nos sistemas existentes são cobertas por esse domínio para assegurar que as soluções continuem a atender aos objetivos de negócios. Este domínio tipicamente trata das seguintes questões de gerenciamento:

· Os novos projetos fornecerão soluções que atendam às necessidades de negócios?

· Os novos projetos serão entregues no tempo e orçamento previstos?

· Os novos sistemas ocorreram apropriadamente quando implementado?

· As alterações ocorrerão sem afetar as operações de negócios atuais?

ENTREGAR E SUPORTAR (DS)

Este domínio trata da entrega dos serviços solicitados, o que inclui entrega de serviço, gerenciamento da segurança e continuidade, serviços de suporte para os usuários e o gerenciamento de dados e recursos operacionais. Trata geralmente das seguintes questões de gerenciamento:

· Os serviços de TI estão sendo entregues de acordo com as prioridades de negócios?

· Os custos de TI estão otimizados?

· A força de trabalho está habilitada para utilizar os sistemas de TI de maneira produtiva e segura?

· Os aspectos de confidencialidade, integridade e disponibilidade estão sendo contemplados para garantir a segurança da informação?

MONITORAR E AVALIAR (ME)

Todos os processos de TI precisam ser regularmente avaliados com o passar do tempo para assegurar a qualidade e a aderência aos requisitos de controle. Este domínio aborda o gerenciamento de performance, o monitoramento do controle interno, a aderência regulatória e a governança. Trata geralmente das seguintes questões de gerenciamento:

· A performance de TI é mensurada para detectar problemas antes que seja muito tarde?

· O gerenciamento assegura que os controles internos sejam efetivos e eficientes?

· O desempenho da TI pode ser associado aos objetivos de negócio?

· Existem controles adequados para garantir confidencialidade, integridade e disponibilidade das informações?

Dentro desses quatro domínios o CobiT identificou 34 processos de TI geralmente utilizados. Embora a maioria das organizações tenha definido as responsabilidades de TI de planejar, construir, processar e monitorar, e muitas delas tenham os mesmos processos-chave, poucas terão a mesma estrutura de processos ou aplicarão todos os 34 processos do CobiT. O CobiT fornece uma completa lista de processos que podem ser utilizados para verificar a totalidade das atividade e responsabilidades. No entanto, nem todos precisam ser aplicados e podem ser combinados conforme as necessidades de cada empresa.

Para cada um desses 34 processos, uma ligação foi feita com os objetivos de negócios e de TI suportados. Também são fornecidas informações sobre como os objetivos podem ser medidos, quais são as atividades-chave, as principais entregas e quem é responsável por elas.

PC1 Metas e Objetivos do Processo

Define e comunica as metas e objetivos específicos, mensuráveis, acionáveis, realísticos, orientados a resultados e no tempo apropriado (SMARRT) para a efetiva execução de cada processo de TI. Assegura que eles estão ligados aos objetivos de negócios e que são suportados por métricas apropriadas.

PC2 Propriedade dos Processos

Designa um proprietário para cada processo de TI e claramente define os papéis e responsabilidades de cada proprietário de processo.

Inclui por exemplo, a responsabilidade pela elaboração do processo, interação com outros processos, responsabilidade pelos resultados finais, medidas da performance do processo e a identificação de oportunidades de melhorias.

PC3 Repetibilidade dos Processos

Elabora e estabelece cada processo-chave de TI de maneira que possa ser repetido e produzir de maneira consistente os resultados esperados. Fornece uma sequência lógica mas flexível das atividades que levarão ao resultado desejado, sendo ágil o suficiente para lidar com exceções e emergências. Usa processos consistentes, quando possível, e processos personalizados apenas quando inevitável.

PC4 Papéis e Responsabilidades

Define as atividades-chaves e as entregas do processo. Designa e comunica papéis e responsabilidades para uma efetiva e eficiente execução das atividades-chaves e sua documentação bem como a responsabilização pelo processo e suas entregas.

PC5 Políticas Planos e Procedimentos

Define e comunica como todas as políticas, planos e procedimentos que direcionam os processos de TI são documentados, revisados, mantidos, aprovados, armazenados, comunicados e utilizados para treinamento. Designa responsabilidades para cada uma dessas atividades e em momentos apropriados verifica se elas são executadas corretamente. Assegura que as políticas, planos e procedimentos sejam acessíveis, corretos, entendidos e atualizados.

PC6 Melhoria do Processo de Performance

Identifica um conjunto de métricas que fornecem direcionamento para os resultados e performance dos processos. Estabelece metas que refletem nos objetivos dos processos e indicadores de performance que permitem atingir os objetivos dos processos.

Definem como os dados são obtidos. Compara as medições reais com as metas e toma medidas quanto aos desvios quando necessário.

Alinha métricas, metas e métodos com o enfoque de monitoramento de performance geral de TI.

Controles efetivos reduzem riscos, aumentam a probabilidade da entrega de valor e aprimoram a eficiência, pois existirão poucos erros e o enfoque de gerenciamento será mais consistente.

Além disso, o CobiT traz exemplos de cada processo que são ilustrativos, mas não definidores ou completos, de:

Entradas e saídas em geral

· Atividades e orientações sobre papéis e responsabilidades em uma tabela que indica quem é responsável, responsabilizado, consultado e informado (RACI).

· Principais objetivos da atividade (o que de mais importante deve ser feito).

· Métricas

Além de avaliar quais controles são necessários, os proprietários dos processos devem entender quais entradas eles precisam receber de outros e o que os outros precisam de seu processo. O CobiT fornece exemplos de entradas e saídas básicos que servem para qualquer processo, incluindo requisitos externos de TI. Existem alguns tipos de saída que servem de entrada para todos os outros processos, os quais são marcados como “ALL” nas tabelas de saídas e, portanto, não são mencionados como entradas para todos os processos. Geralmente incluem os padrões de qualidade e requisitos de métricas, a estrutura do processo

de TI, os papéis e responsabilidades documentados, a estrutura de controle de TI da organização, as políticas de TI e as funções e responsabilidades dos funcionários.

O entendimento dos papéis e responsabilidades de cada processo é essencial para uma efetiva governança. O CobiT provê a tabela RACI para cada processo. O termo Responsabilizado significa que “a responsabilidade é deste indivíduo” – esta é a pessoa que dá orientações e autoriza uma atividade. A responsabilidade é atribuída à pessoa que faz com que a tarefa seja executada.

Os outros dois papéis (consultado e informado) asseguram que todos que precisam serão envolvidos e suportam o processo.

CONTROLES GERAIS DE TI E CONTROLES DE APLICATIVOS

Os controles gerais são controles inseridos nos processos de TI e serviços. Como exemplo citamos:

· Desenvolvimento de sistemas

· Gerenciamento de mudanças

· Segurança

· Operação de computadores

Os controles inseridos nos aplicativos de processos de negócios são comumente chamados de controles de aplicativos. Exemplos:

· Totalidade

· Veracidade

· Validade

· Autorização

· Segregação de funções

O CobiT assume que o projeto e a implementação dos controles automatizados em aplicativos é de responsabilidade da área de TI, cobertos no domínio Aquisição e Implementação, com base nos requisitos de negócios definidos a partir dos critérios de informação do CobiT, como demonstrado na Figura 10. A responsabilidade pelo controle e o gerenciamento operacional dos controles de aplicativos não é da área de TI, mas do proprietário do processo de negócio.

Assim, a responsabilidade pelos controles de aplicativos é compartilhada entre as áreas de negócios e de TI, mas a natureza das responsabilidades muda, como segue:

· A área de negócios é responsável por:

· Definir os requisitos funcionais e de controles

· Utilizar os serviços automatizados

· A área de TI é responsável por:

· Automatizar e implementar os requisitos funcionais e de controles

· Estabelecer controles para manter a integridade dos controles de aplicativos

Portanto os processos de TI do CobiT cobrem os controles gerais de TI, mas somente os aspectos do desenvolvimento dos controles de aplicativos; a responsabilidade pela definição e o uso operacional é da área de negócio.

AC1 Preparação e Autorização de Dados Originais

Assegura que os documentos fonte sejam preparados por pessoal autorizado e qualificado seguindo os procedimentos estabelecidos, levando em consideração uma adequada segregação de funções relacionadas com a criação e aprovação desses documentos.

Erros e omissões podem ser minimizados através de bom desenho de formulário para entrada da informação, permitindo que erros e irregularidades detectados sejam reportados e corrigidos.

AC2 Entrada e Coleta de Dados Fontes

Estabelece que a entrada de dados seja executada de maneira apropriada por pessoal autorizado e qualificado. A correção e o reenvio de dados que foram erroneamente inseridos devem ser executados sem comprometer o nível de autorização da transação original.

Quando apropriado para a reconstrução, os documentos originais devem ser guardados por um período adequado.

AC3 Testes de Veracidade, Totalidade e Autenticidade

Assegura que as transações sejam exatas, completas e válidas. Valida os dados que foram inseridos e editados ou enviados de volta para correção o mais próximo possível do ponto onde foram originados.

AC4 Processamento Íntegro e Válido

Mantém a integridade e validade dos dados no ciclo de processamento. A detecção de transações errôneas não interrompe o processamento de transações válidas.

AC5 Revisão das Saídas, Reconciliação e Manuseio de Erros

Estabelece procedimentos e responsabilidades associadas para assegurar que as saídas sejam manuseadas de uma forma autorizada, entregues para os destinatários corretos e protegidas durante a transmissão. Garante que ocorre a verificação, detecção e correção da exatidão das saídas e que a informação provida pela saída é usada.

AC6 Autenticação e Integridade das Transações

Antes de transportar os dados das transações entre os aplicativos e as funções de negócios/operacionais (internas ou externas à organização), verifica endereçamento adequado, autenticidade da origem e integridade do conteúdo. Mantém a autenticidade e integridade durante a transmissão ou transporte.

Aceitabilidade Geral do CobiT

O CobiT é baseado na análise e na harmonização dos padrões e boas práticas de TI existentes, adequando-se aos princípios de governança geralmente aceitos. Ele está posicionado em alto nível, direcionado por requisitos de negócios, abrange todas as atividades de TI e concentra-se no que deveria ser obtido e não em como atingir uma efetiva governança, gerenciamento e controle.

Sendo assim, ele age como um integrador das práticas de governança de TI e influencia a Alta Direção, gerências de negócios e de TI, profissionais de governança, avaliação e segurança, profissionais de auditoria de TI e de controles. Ele é desenhado para ser complementar e utilizado com outros padrões e boas práticas.

A implementação de boas práticas deve ser consistente com a governança e o ambiente de controle da organização, apropriado para a organização e integrada a outros métodos e práticas utilizadas. Padrões e boas práticas não são uma panacéia. Sua efetividade depende d como foram implementados e mantidos atualizados. Eles são mais úteis quando aplicados como um conjunto de princípios e um ponto de partida para produzir procedimentos específicos. Para evitar que as práticas fiquem só no papel, a gerência e os funcionários devem entender o que fazer, como fazer e porque isso é importante.

Para atingir o alinhamento das boas práticas com os requisitos de negócios é recomendável que o CobiT seja utilizado num alto nível, provendo uma metodologia de controle geral com base em um modelo de processos de TI que deve servir genericamente para toda empresa. Práticas específicas e padrões cobrindo áreas específicas podem ser mapeados com a metodologia CobiT, provendo assim um material de orientação.

O CobiT influencia diferentes usuários:

· Alta Direção: Para obter valor dos investimentos de TI, balancear os riscos e controlar o investimento em um ambiente de TI às vezes imprevisível

· Executivos de negócios: Para assegurar que o gerenciamento e o controle dos serviços de TI oferecidos internamente e por terceiros estejam funcionando de modo adequado

· Executivos de TI: Para prover os serviços de TI de que o negócio precisa para suportar a estratégia de negócios de maneira controlada e gerenciada

· Auditores: Para substanciar suas opiniões e/ou prover recomendações sobre controles internos para os executivos

O CobiT foi desenvolvido e é mantido por um instituto de pesquisa independente e sem fins lucrativos, contando com a experiência de seus membros associados, especialistas e profissionais de controle e segurança. O seu conteúdo baseia-se em uma contínua pesquisa das boas práticas de TI e é atualizado continuamente, provendo um recurso objetivo e prático para todos os tipos de usuários.

O CobiT é orientado para os objetivos e escopo da governança de TI, assegurando que a metodologia de controle seja compreensiva, alinhada com os princípios de governança de organizações e, portanto, aceitável para Alta Direção, executivos, auditores e reguladores. Um mapa demonstrando como os objetivos de controles do CobiT são mapeados com as cinco áreas de foco da governança de TI e das atividades de controle do COSO é demonstrado no Apêndice II do Framework do Cobit 4.1.

Processos:

Planejar e Organizar

PO1 Definir um Plano Estratégico de TI

PO2 Definir a Arquitetura da Informação

PO3 Determinar as Diretrizes de Tecnologia

PO4 Definir os Processos, a Organização e os

Relacionamentos de TI

PO5 Gerenciar o Investimento de TI

PO6 Comunicar Metas e Diretrizes Gerenciais

PO7 Gerenciar os Recursos Humanos de TI

PO8 Gerenciar a Qualidade

PO9 Avaliar e Gerenciar os Riscos de TI

PO10 Gerenciar Projetos

Adquirir e Implementar

AI 1 Identificar Soluções Automatizadas

AI2 Adquirir e Manter Software Aplicativo

AI3 Adquirir e Manter Infraestrutura de Tecnologia

AI4 Habilitar Operação e Uso

AI5 Adquirir Recursos de TI

AI6 Gerenciar Mudanças

AI7 Instalar e Homologar Soluções e Mudanças

Entregar e Suportar

DS1 Definir e Gerenciar Níveis de Serviços

DS2 Gerenciar Serviços Terceirizados

DS3 Gerenciar o Desempenho e a Capacidade

DS4 Assegurar a Continuidade dos Serviços

DS5 Garantir a Segurança dos Sistemas

DS6 Identificar e Alocar Custos

DS7 Educar e Treinar os Usuários

DS8 Gerenciar a Central de Serviço e os Incidentes

DS9 Gerenciar a Configuração

DS10 Gerenciar Problemas

DS11 Gerenciar os Dados

DS12 Gerenciar o Ambiente Físico

DS13 Gerenciar as Operações

Monitorar e Avaliar

ME1 Monitorar e Avaliar o Desempenho de TI

ME2 Monitorar e Avaliar os Controles Internos

ME3 Assegurar a Conformidade com Requisitos Externos

ME4 Prover Governança de TI

Fonte: Framework Cobit 4.1

Download Framework: http://www.isaca.org/Knowledge-Center/cobit/Pages/Downloads.aspx

Governança Corporativa e Governança em TI

Governança corporativa é o conjunto de processos, costumes, políticas, leis, regulamentos e instituições que regulam a maneira como uma empresa é dirigida, administrada ou controlada. O termo inclui também o estudo sobre as relações entre os diversos atores envolvidos (os stakeholders) e os objetivos pelos quais a empresa se orienta. Os principais atores tipicamente são os acionistas, a alta administração e o conselho de administração. Outros participantes da governança corporativa incluem os funcionários, fornecedores, clientes, bancos e outros credores, instituições reguladoras (como a CVM, o Banco Central, etc.) e a comunidade em geral.

Tem havido um renovado interesse no assunto de governança corporativa desde 2001, particularmente devido aos espetaculares colapsos de grandes corporações norte-americanas como a Enron Corporation e Worldcom. Em 2002, o governo federal norte-americano aprovou a Lei Sarbannes-Oxley, com o propósito de restaurar a confiança do público em geral na governança corporativa.

As oito principais características da "boa governança"

- Participação

Participação significa que homens e mulheres devem participar igualmente das atividades de governo.

A participação deve contemplar a possibilidade de participação direta ou participação indireta através de instituições ou representantes legítimos.

A participação implica a existência de liberdade de expressão e liberdade de associação de um lado, e uma sociedade civil organizada de outro lado.

O princípio, apesar de parecer utópico, é perfeitamente possível desde que existam leis claras e específicas que garantam os termos propostos; e existam iniciativas do Estado visando à sustentação dos termos.

- Estado de Direito

A boa governança requer uma estrutura legal justa que se aplica a todos os cidadãos do Estado independentemente de sua riqueza financeira, de seu poder político, de sua classe social, de sua profissão, de sua raça e de seu sexo.

A boa governança deve garantir total proteção dos direitos humanos, pertençam as pessoas a maiorias ou a minorias sociais, sexuais, religiosas ou étnicas.

A boa governança deve garantir que o poder judiciário seja independente do poder executivo e do poder legislativo.

A boa governança deve garantir que as forças policiais sejam imparciais e incorruptíveis.

- Transparência

Mais do que "a obrigação de informar", a administração deve cultivar o "desejo de informar", sabendo que da boa comunicação interna e externa, particularmente quando espontânea, franca e rápida, resulta um clima de confiança, tanto internamente, quanto nas relações da empresa com terceiros. A comunicação não deve restringir-se ao desempenho econômico-financeiro, mas deve contemplar também os demais fatores (inclusive intangíveis) que norteiam a ação empresarial e que conduzem à criação de valor. No Brasil existe a Lei de Responsabilidade Fiscal, que induz o gestor público à transparência de seus atos. Essa transparência pode ser melhorada, significativamente, com instrumentos como a Demonstração do Resultado Econômico, com o contracheque econômico e o balanço social.

- Responsabilidade

As instituições governamentais e a forma com que elas procedem são desenhadas para servir os membros da sociedade como um todo e não apenas pessoas privilegiadas.

Os processos das instituições governamentais são desenhados para responder as demandas dos cidadãos dentro de um período de tempo razoável.

- Decisões orientadas para um Consenso

As decisões são tomadas levando-se em conta que os diferentes grupos da sociedade necessitam mediar seus diferentes interesses. O objetivo da boa governança na busca de consenso nas relações sociais deve ser a obtenção de uma concordância sobre qual é o melhor caminho para a sociedade como um todo. Além disso, as decisões também devem ser tomadas levando em conta a forma como tal caminho pode ser trilhado.

Essa forma de obter decisões requer uma perspectiva de longo prazo para que ocorra um desenvolvimento humano sustentável. Essa perspectiva também é necessária para conseguir atingir os objetivos desse desenvolvimento.

- Igualdade e inclusividade

A boa governança deve assegurar igualdade de todos os grupos perante os objetivos da sociedade. O caminho proposto pelo governante deve buscar promover o desenvolvimento econômico de todos os grupos sociais.

As decisões devem assegurar que todos os membros da sociedade sintam que façam parte dela e não se sintam excluídos em seu caminho para o futuro.

Esta abordagem requer que todos os grupos, especialmente os mais vulneráveis, tenham oportunidade de manter e melhorar seu bem –estar.

- Efetividade e eficiência

A boa governança deve garantir que os processos e instituições governamentais devem produzir resultados que vão ao encontro das necessidades da sociedade ao mesmo tempo em que fazem o melhor uso possível dos recursos à sua disposição. Veja Lei do Ótimo de Pareto. Isso também implica que os recursos naturais sejam usados sustentavelmente e que o ambiente seja protegido.

- Suporte à auditoria fiscalizadora

As instituições governamentais, as instituições do setor privado e as organizações da sociedade civil deveriam ser fiscalizáveis pelas pessoas da sociedade e por seus apoiadores institucionais. De forma geral, elas devem ser fiscalizáveis por todas aquelas pessoas que serão afetadas por suas decisões, atos e atividades.

Governança em Tecnologia da Informação

Esta é uma questão que muitos CIOs estão fazendo. Isto ocorre devido à diversidade de ferramentas e conceitos que são “despejados” no mercado, gerando dúvidas e definições incorretas sobre o tema.

Os grandes equívocos que ocorrem freqüentemente são de definição, onde se conceitua a Governança de TI (GTI) como um painel de indicadores, ou como um processo de gestão de portfólio dos projetos estratégicos.

Existem algumas frentes defensoras do conceito de que com a implementação de alguns processos baseados em apenas uma das melhores práticas (como Balanced Scoredcards (BSC), CobiT, ou ITIL) por si só, garantem a Governança, entretanto este conceito está incorreto.

A premissa mais importante da Governança de TI é o alinhamento entre as diretrizes e objetivos estratégicas da organização com as ações de TI. A definição do ilustre professor da FGV Sr. João R. Peres demonstra este conceito de forma abrangente, atribuindo os papéis e as responsabilidades conforme abaixo:

“Governança de TI é um conjunto de práticas, padrões e relacionamentos estruturados, assumidos por executivos, gestores, técnicos e usuários de TI de uma organização, com a finalidade de garantir controles efetivos, ampliar os processos de segurança, minimizar os riscos, ampliar o desempenho, otimizar a aplicação de recursos, reduzir os custos, suportar as melhores decisões e conseqüentemente alinhar TI aos negócios.”

Está definição deixa clara a importância da Governança de TI em organizações que almejam atender a crescente demanda por aumento de qualidade de produtos e processos, a alta competitividade do mercado globalizado e a busca por menores custos e maiores lucros.

Outra definição que se encaixa em Governança de TI é de considerá-la como “a Gestão da Gestão”, demonstrando seu papel principal que é de auxiliar o CIO (Governante de TI) a avaliar os rumos a serem tomados para o alcance dos objetivos da organização, onde um direcionamento errado pode levar a empresa ao fracasso em pouco tempo.

Casos de sucesso de um programa de Governança aplicados a uma organização não dão a garantia do mesmo sucesso à outra. Estes casos são muito instrutivos e importantes para auxiliar nos caminhos da elaboração de um programa próprio.

A implementação efetiva da Governança de TI só é possível com o desenvolvimento de um framework (modelo) organizacional específico. Para tanto, devem ser utilizadas, em conjunto, as melhores práticas existentes como o BSC, PMBok, CobiT, ITIL, CMMI e ISO 17.799, de onde devem ser extraídos os pontos que atinjam os objetivos do programa de Governança. Além disso, é imprescindível levar em conta os aspectos culturais e estruturais da empresa, devido à mudança dos paradigmas existentes.

O grande desafio do Governante de TI é o de transformar os processos em “engrenagens” que funcionem de forma sincronizada a ponto de demonstrar que a TI não é apenas uma área de suporte ao negócio e sim parte fundamental da estratégia das organizações.

Fonte: http://www.itweb.com.br/voce_informa/interna.asp?cod=180

Metodologias Importantes

Cobit 4.1 - COBIT®, do inglês, Control Objectives for Information and related Technology, é um guia de boas práticas apresentado como framework, dirigido para a gestão de tecnologia de informação (TI). Mantido pelo ISACA (Information Systems Audit and Control Association), possui uma série de recursos que podem servir como um modelo de referência para gestão da TI, incluindo um sumário executivo, um framework, objetivos de controle, mapas de auditoria, ferramentas para a sua implementação e principalmente, um guia com técnicas de gerenciamento. Especialistas em gestão e institutos independentes recomendam o uso do CobiT como meio para otimizar os investimentos de TI, melhorando o retorno sobre o investimento (ROI) percebido, fornecendo métricas para avaliação dos resultados (Key Performance Indicators KPI, Key Goal Indicators KGI e Critical Success Factors CSF).

O Cobit 4.1 possui 4 fases e 34 processos.

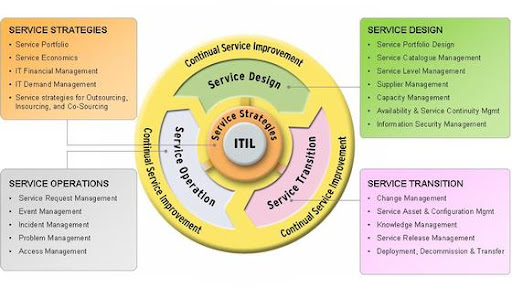

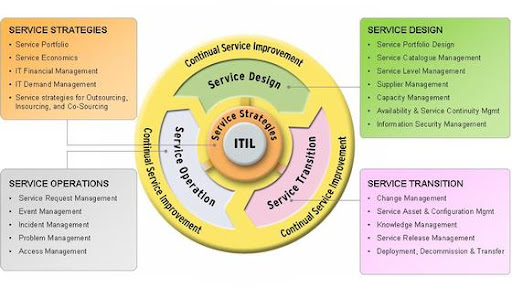

ITIL v3 - O Itil v3 possui exatas 5 fases e 26 processos. O Itil é uma metodologia voltada para a entrega de serviços com base nas melhores práticas de Tecnologia da Informação.

COSO - O COSO® (Committee of Sponsoring Organizations of the Treadway Commission) é uma organização privada criada nos EUA em 1985 para prevenir e evitar fraudes nas demonstrações contábeis da empresa.

Inicialmente criada como National Commission on Fraudulent Financial Reporting, essa comissão era formada por representantes das principais associações de classes de profissionais ligados à área financeira. O primeiro objeto de estudo da comissão foram os controles internos da empresas. Essa comissão posteriormente tornou-se um comitê e passou a se chamar COSO - Committee of Sponsoring Organizations of the Treadway Commission (em português: Comitê das Organizações Patrocinadoras).

O COSO é uma organização sem fins lucrativos, dedicada a melhoria dos relatórios financeiros, sobretudo pela aplicação da ética e efetividade na aplicação e cumprimento dos controles internos e é patrocinado pela cinco das principais associações de classe de profissionais ligados à área financeira nos EUA.

Em decorrência da globalização e padronização internacional das técnicas de auditoria, as recomendações da COSO, relativas ao controles internos, bem como seu cumprimento e observância, são amplamente praticados e tidos como modelo e referência no Brasil e na maioria dos países do mundo.

PmBok 4 - O PMI é o orgão regulador do PmBok, responsável por um guia em melhores práticas no gerenciamento de projetos que está na sua 4º edição.

CMMi - O CMMI (Capability Maturity Model Integration) é um modelo de referência que contém práticas (Genéricas ou Específicas) necessárias à maturidade em disciplinas específicas (Systems Engineering (SE), Software Engineering (SW), Integrated Product and Process Development (IPPD), Supplier Sourcing (SS)). Desenvolvido pelo SEI (Software Engineering Institute) da Universidade Carnegie Mellon, o CMMI é uma evolução do CMM e procura estabelecer um modelo único para o processo de melhoria corporativo, integrando diferentes modelos e disciplinas.

O CMMI foi baseado nas melhores práticas para desenvolvimento e manutenção de produtos. Há uma ênfase tanto em engenharia de sistemas quanto em engenharia de software, e há uma integração necessária para o desenvolvimento e a manutenção.

A versão atual do CMMI (versão 1.3) foi publicada em 27 de outubro de 2010 e apresenta três modelos:

CMMI for Development (CMMI-DEV), voltado ao processo de desenvolvimento de produtos e serviços.

CMMI for Acquisition (CMMI-ACQ), voltado aos processos de aquisição e terceirização de bens e serviços.

CMMI for Services (CMMI-SVC), voltado aos processos de empresas prestadoras de serviços.

ISO 17.799 - A ISO/IEC 17799 foi atualizada para numeração ISO/IEC 27002 em julho de 2007. É uma norma de Segurança da Informação revisada em 2005 pela ISO e pela IEC. A versão original foi publicada em 2000, que por sua vez era uma cópia fiel do padrão britânico (BS) 7799-1:1999.

O padrão é um conjunto, de recomendações para práticas na gestão de Segurança da Informação. Ideal para aqueles que querem criar, implementar e manter um sistema.

A ISO/IEC-17799 tem como objetivos: confidencialidade, integridade e disponibilidade das informações, os quais são fatores muito importantes para a segurança da informação.

ISO/IEC 27001 - ISO/IEC 27001 é um padrão para sistema de gestão da segurança da informação (ISMS - Information Security Management System) publicado em outubro de 2005 pelo International Organization for Standardization e pelo International Electrotechnical Commision. Seu nome completo é ISO/IEC 27001:2005 - Tecnologia da informação - técnicas de segurança - sistemas de gerência da segurança da informação - requisitos mas conhecido como ISO 27001[1].

Seu objetivo é ser usado em conjunto com ISO/IEC 17799, o código de práticas para gerência da segurança da informação, o qual lista objetivos do controle de segurança e recomenda um conjunto de especificações de controles de segurança. Organizações que implementam um ISMS de acordo com as melhores práticas da ISO 17799 estão simultaneamente em acordo com os requisitos da ISO 27001, mas uma certificação é totalmente opcional.

Este padrão é o primeiro da família de segurança da informação relacionado aos padrões ISO que espera-se sejam agrupados à série 27000. Outros foram incluídos antecipadamente:

ISO 27000 - Vocabulário de Gestão da Segurança da Informação (sem data de publicação);

ISO 27001 - Esta norma foi publicada em Outubro de 2005 e substituiu a norma BS 7799-2 para certificação de sistema de gestão de segurança da informação;

ISO 27002 - Esta norma irá substituir em 2006/2007 o ISO 17799:2005 (Código de Boas Práticas);

ISO 27003 - Esta norma abordará as diretrizes para Implementação de Sistemas de Gestão de Segurança da Informação, contendo recomendações para a definição e implementação de um sistema de gestão de segurança da informação. Deverá ser publicada em 2006;

ISO 27004 - Esta norma incidirá sobre as métricas e relatórios de um sistema de gestão de segurança da informação. A sua publicação deverá ocorrer em 2007;

ISO 27005 - Esta norma será constituída por indicações para implementação, monitoramento e melhoria contínua do sistema de controles. O seu conteúdo deverá ser idêntico ao da norma BS 7799-3:2005 – “Information Security Management Systems - Guidelines for Information Security Risk Management”, a publicar em finais de 2005. A publicação da norma ISO 27005 ocorreu em meados de 2008;

ISO 27006 - Esta norma especifica requisitos e fornece orientações para os organismos que prestem serviços de auditoria e certificação de um sistema de gestão da segurança da informação.

Sarbanes Oxley - A Lei Sarbanes Oxley de 2002 também conhecida como Public Company Accounting Reform and Investor Protection Act of 2002 e comumente chamada SOX ou SarBox, sancionada em 30 de julho de 2002, é uma lei federal dos USA em resposta aos inúmeros escândalos corporativos e contábeis de grandes proporções ocorridos na época.

Nomeada com base nos nomes de seus patrocinadores legislativos, Senador Sarbanes (democrata de Maryland) e Deputado Michel G. Oxley ( republicano de Ohio), a lei foi aprovada pela camara por votação de 423 a 3 e pelo Senado por 99 a 0.

A lei possui 11 títulos, indo de responsabilidades adicionais os conselhos de administração das empresas a penalidade criminais, e requer da Securities and Exchange Commission –

SEC a implementação de regras definidas pela lei.

A primeira parte da lei estabelece uma nova agência o Public Company Acconting Oversight Board (PCAOB), que tem o encargo de supervisionar, regulamentar, inspecionar e disciplinar as empresas de auditoria externa em seus papéis de auditores de companhias abertas.

A Sarbanes tem por objetivo estabelecer sanções que coíbam procedimentos não éticos e em desacordo com as boas práticas de governança corporativa por parte das empresas atuantes no mercado norte americano. O objetivo final é restabelecer o nível de confiança nas informações geradas pelas empresas.

Com mais de 300 seções, tendo maior impacto as outras metodologias as seções 302 e 404, a SOX é provavelmente a legislação mais significante para os negócios nos EUA.

Tem havido um renovado interesse no assunto de governança corporativa desde 2001, particularmente devido aos espetaculares colapsos de grandes corporações norte-americanas como a Enron Corporation e Worldcom. Em 2002, o governo federal norte-americano aprovou a Lei Sarbannes-Oxley, com o propósito de restaurar a confiança do público em geral na governança corporativa.

As oito principais características da "boa governança"

- Participação

Participação significa que homens e mulheres devem participar igualmente das atividades de governo.

A participação deve contemplar a possibilidade de participação direta ou participação indireta através de instituições ou representantes legítimos.

A participação implica a existência de liberdade de expressão e liberdade de associação de um lado, e uma sociedade civil organizada de outro lado.

O princípio, apesar de parecer utópico, é perfeitamente possível desde que existam leis claras e específicas que garantam os termos propostos; e existam iniciativas do Estado visando à sustentação dos termos.

- Estado de Direito

A boa governança requer uma estrutura legal justa que se aplica a todos os cidadãos do Estado independentemente de sua riqueza financeira, de seu poder político, de sua classe social, de sua profissão, de sua raça e de seu sexo.

A boa governança deve garantir total proteção dos direitos humanos, pertençam as pessoas a maiorias ou a minorias sociais, sexuais, religiosas ou étnicas.

A boa governança deve garantir que o poder judiciário seja independente do poder executivo e do poder legislativo.

A boa governança deve garantir que as forças policiais sejam imparciais e incorruptíveis.

- Transparência

Mais do que "a obrigação de informar", a administração deve cultivar o "desejo de informar", sabendo que da boa comunicação interna e externa, particularmente quando espontânea, franca e rápida, resulta um clima de confiança, tanto internamente, quanto nas relações da empresa com terceiros. A comunicação não deve restringir-se ao desempenho econômico-financeiro, mas deve contemplar também os demais fatores (inclusive intangíveis) que norteiam a ação empresarial e que conduzem à criação de valor. No Brasil existe a Lei de Responsabilidade Fiscal, que induz o gestor público à transparência de seus atos. Essa transparência pode ser melhorada, significativamente, com instrumentos como a Demonstração do Resultado Econômico, com o contracheque econômico e o balanço social.

- Responsabilidade

As instituições governamentais e a forma com que elas procedem são desenhadas para servir os membros da sociedade como um todo e não apenas pessoas privilegiadas.

Os processos das instituições governamentais são desenhados para responder as demandas dos cidadãos dentro de um período de tempo razoável.

- Decisões orientadas para um Consenso

As decisões são tomadas levando-se em conta que os diferentes grupos da sociedade necessitam mediar seus diferentes interesses. O objetivo da boa governança na busca de consenso nas relações sociais deve ser a obtenção de uma concordância sobre qual é o melhor caminho para a sociedade como um todo. Além disso, as decisões também devem ser tomadas levando em conta a forma como tal caminho pode ser trilhado.

Essa forma de obter decisões requer uma perspectiva de longo prazo para que ocorra um desenvolvimento humano sustentável. Essa perspectiva também é necessária para conseguir atingir os objetivos desse desenvolvimento.

- Igualdade e inclusividade

A boa governança deve assegurar igualdade de todos os grupos perante os objetivos da sociedade. O caminho proposto pelo governante deve buscar promover o desenvolvimento econômico de todos os grupos sociais.

As decisões devem assegurar que todos os membros da sociedade sintam que façam parte dela e não se sintam excluídos em seu caminho para o futuro.

Esta abordagem requer que todos os grupos, especialmente os mais vulneráveis, tenham oportunidade de manter e melhorar seu bem –estar.

- Efetividade e eficiência

A boa governança deve garantir que os processos e instituições governamentais devem produzir resultados que vão ao encontro das necessidades da sociedade ao mesmo tempo em que fazem o melhor uso possível dos recursos à sua disposição. Veja Lei do Ótimo de Pareto. Isso também implica que os recursos naturais sejam usados sustentavelmente e que o ambiente seja protegido.

- Suporte à auditoria fiscalizadora

As instituições governamentais, as instituições do setor privado e as organizações da sociedade civil deveriam ser fiscalizáveis pelas pessoas da sociedade e por seus apoiadores institucionais. De forma geral, elas devem ser fiscalizáveis por todas aquelas pessoas que serão afetadas por suas decisões, atos e atividades.

Governança em Tecnologia da Informação

Esta é uma questão que muitos CIOs estão fazendo. Isto ocorre devido à diversidade de ferramentas e conceitos que são “despejados” no mercado, gerando dúvidas e definições incorretas sobre o tema.

Os grandes equívocos que ocorrem freqüentemente são de definição, onde se conceitua a Governança de TI (GTI) como um painel de indicadores, ou como um processo de gestão de portfólio dos projetos estratégicos.

Existem algumas frentes defensoras do conceito de que com a implementação de alguns processos baseados em apenas uma das melhores práticas (como Balanced Scoredcards (BSC), CobiT, ou ITIL) por si só, garantem a Governança, entretanto este conceito está incorreto.

A premissa mais importante da Governança de TI é o alinhamento entre as diretrizes e objetivos estratégicas da organização com as ações de TI. A definição do ilustre professor da FGV Sr. João R. Peres demonstra este conceito de forma abrangente, atribuindo os papéis e as responsabilidades conforme abaixo:

“Governança de TI é um conjunto de práticas, padrões e relacionamentos estruturados, assumidos por executivos, gestores, técnicos e usuários de TI de uma organização, com a finalidade de garantir controles efetivos, ampliar os processos de segurança, minimizar os riscos, ampliar o desempenho, otimizar a aplicação de recursos, reduzir os custos, suportar as melhores decisões e conseqüentemente alinhar TI aos negócios.”

Está definição deixa clara a importância da Governança de TI em organizações que almejam atender a crescente demanda por aumento de qualidade de produtos e processos, a alta competitividade do mercado globalizado e a busca por menores custos e maiores lucros.

Outra definição que se encaixa em Governança de TI é de considerá-la como “a Gestão da Gestão”, demonstrando seu papel principal que é de auxiliar o CIO (Governante de TI) a avaliar os rumos a serem tomados para o alcance dos objetivos da organização, onde um direcionamento errado pode levar a empresa ao fracasso em pouco tempo.

Casos de sucesso de um programa de Governança aplicados a uma organização não dão a garantia do mesmo sucesso à outra. Estes casos são muito instrutivos e importantes para auxiliar nos caminhos da elaboração de um programa próprio.

A implementação efetiva da Governança de TI só é possível com o desenvolvimento de um framework (modelo) organizacional específico. Para tanto, devem ser utilizadas, em conjunto, as melhores práticas existentes como o BSC, PMBok, CobiT, ITIL, CMMI e ISO 17.799, de onde devem ser extraídos os pontos que atinjam os objetivos do programa de Governança. Além disso, é imprescindível levar em conta os aspectos culturais e estruturais da empresa, devido à mudança dos paradigmas existentes.

O grande desafio do Governante de TI é o de transformar os processos em “engrenagens” que funcionem de forma sincronizada a ponto de demonstrar que a TI não é apenas uma área de suporte ao negócio e sim parte fundamental da estratégia das organizações.

Fonte: http://www.itweb.com.br/voce_informa/interna.asp?cod=180

Metodologias Importantes

Cobit 4.1 - COBIT®, do inglês, Control Objectives for Information and related Technology, é um guia de boas práticas apresentado como framework, dirigido para a gestão de tecnologia de informação (TI). Mantido pelo ISACA (Information Systems Audit and Control Association), possui uma série de recursos que podem servir como um modelo de referência para gestão da TI, incluindo um sumário executivo, um framework, objetivos de controle, mapas de auditoria, ferramentas para a sua implementação e principalmente, um guia com técnicas de gerenciamento. Especialistas em gestão e institutos independentes recomendam o uso do CobiT como meio para otimizar os investimentos de TI, melhorando o retorno sobre o investimento (ROI) percebido, fornecendo métricas para avaliação dos resultados (Key Performance Indicators KPI, Key Goal Indicators KGI e Critical Success Factors CSF).

O Cobit 4.1 possui 4 fases e 34 processos.

ITIL v3 - O Itil v3 possui exatas 5 fases e 26 processos. O Itil é uma metodologia voltada para a entrega de serviços com base nas melhores práticas de Tecnologia da Informação.

COSO - O COSO® (Committee of Sponsoring Organizations of the Treadway Commission) é uma organização privada criada nos EUA em 1985 para prevenir e evitar fraudes nas demonstrações contábeis da empresa.

Inicialmente criada como National Commission on Fraudulent Financial Reporting, essa comissão era formada por representantes das principais associações de classes de profissionais ligados à área financeira. O primeiro objeto de estudo da comissão foram os controles internos da empresas. Essa comissão posteriormente tornou-se um comitê e passou a se chamar COSO - Committee of Sponsoring Organizations of the Treadway Commission (em português: Comitê das Organizações Patrocinadoras).